随着互联网技术的飞速发展,P2P下载软件如迅雷被广泛使用,其资源服务器列表作为核心组件,直接关系到下载效率和用户体验。sniffer(网络嗅探器)作为一种网络数据分析工具,能够截取这些列表,引发了对网络与信息安全软件开发的深度思考。本文将探讨sniffer截取迅雷资源服务器列表的原理、潜在风险,并强调在网络与信息安全软件开发中如何加强防护。

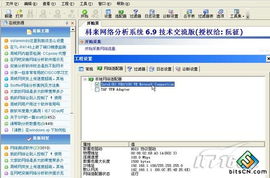

sniffer通过监控网络流量,捕获迅雷客户端与资源服务器之间的通信数据包。迅雷使用专门的协议(如P2P协议)来获取资源服务器列表,这些数据通常以明文或弱加密形式传输,使得sniffer能够轻易解析出服务器地址、端口等关键信息。这种截取行为可能导致用户隐私泄露,例如暴露下载习惯或IP地址,甚至被恶意利用进行DDoS攻击或非法资源分发。

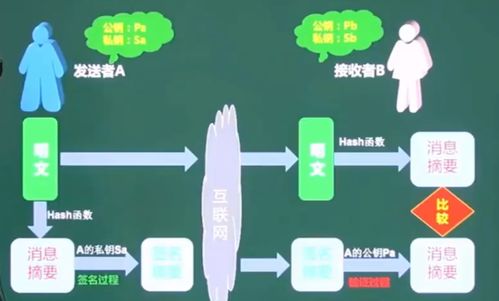

从网络安全角度看,sniffer截取迅雷资源服务器列表暴露了现有软件在数据加密和协议安全方面的不足。迅雷等P2P应用在设计时往往优先考虑效率而非安全性,导致数据在传输过程中易受窃听。这突显了网络与信息安全软件开发的重要性:开发者应采用强加密算法(如TLS/SSL)来保护通信,实施数据包混淆技术,以及引入身份验证机制,防止未经授权的访问。

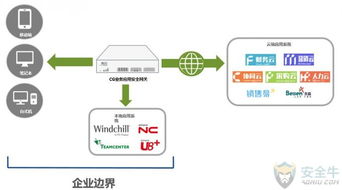

这种截取行为也催生了安全软件的创新。例如,网络与信息安全软件可以集成sniffer检测功能,实时监控异常流量,并自动阻断可疑连接。通过模拟攻击测试,开发者能评估迅雷等应用的漏洞,推动补丁更新和防护策略的优化。教育用户使用VPN或代理服务器,也能在一定程度上缓解sniffer带来的威胁。

sniffer截取迅雷资源服务器列表不仅揭示了网络安全的薄弱环节,也为网络与信息安全软件开发提供了实践方向。行业应加强法规监管,促进安全技术的普及,确保互联网环境更加可靠。作为用户,选择可信赖的安全软件并保持警惕,是防范此类风险的关键步骤。